TXT文件挂马防护

TXT文件不仅有挂马的危险,而且有时候可能非常的危险! 一. 隐藏HTML扩展名的TXT文件 这种带有欺骗性质的.txt文件显示出来的并不是文本文件的图标,它显示的是未定义文件类型的标志,这是区分它与正常TXT文件的最好方法。 识别的另一个办法是在“按WEB页方式”查看时在“我的电脑”左面会显示出其文件名全称,此时可以看到它不是真正的TXT文件。收到的邮件中附件的文件名,不仅要看显示出来的扩

TXT文件不仅有挂马的危险,而且有时候可能非常的危险! 一. 隐藏HTML扩展名的TXT文件 这种带有欺骗性质的.txt文件显示出来的并不是文本文件的图标,它显示的是未定义文件类型的标志,这是区分它与正常TXT文件的最好方法。 识别的另一个办法是在“按WEB页方式”查看时在“我的电脑”左面会显示出其文件名全称,此时可以看到它不是真正的TXT文件。收到的邮件中附件的文件名,不仅要看显示出来的扩

一、PE系统为什么会有捆绑软件? 天下熙熙皆为利来,天下嚷嚷皆为利往,PE系统绑定这么多软件,不是无缘无故的。 可以想象,一个PE系统有多少人在用,有多少电脑被迫安装了捆绑软件,而实质上,这些捆绑软件是按照安装次数,给予PE系统开发者一定比例的费用,所以装机的PE系统越多,捆绑软件安装次数越多,那么开发者所得的费用就越多。 二、PE系统是怎么进行捆绑软件安装的? 利用PE系

10月11日,深圳市网络与信息安全信息通报中心发出紧急通告,指出目前知名远程办公工具TeamViewer已经被境外黑客组织APT41攻破,提醒企业组织做好防护措施。也就是说,APT41已经攻破TeamViewer公司的所有防护体,并取得有相关数据权限,危险等级非常高。 大家可以采取以下措施进行主动防御: 1.近期停止使用TeamViewer远程管理软件; 2.在防火墙中禁止用

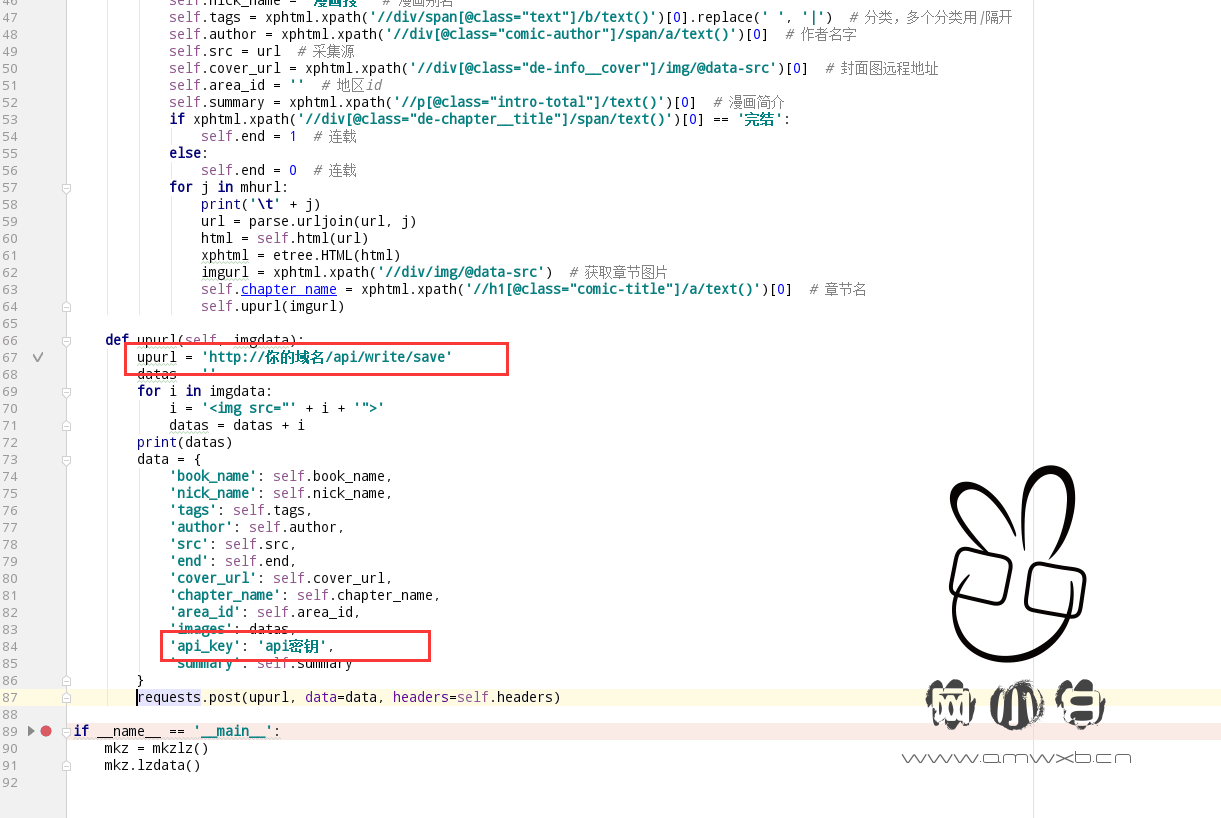

此教程不适合小白,想看漫画能够运用例站 此教程,用的是小涴熊cms该程序不做过多的介绍 大佬勿喷哦 请仔细看作者的教程,毕竟开发不易 装置教程及源码分别在github和看云上 教程链接:https://www.kancloud.cn/hiliqi/xwx_comic_cms 下载链接:https://github.com/hiliqi/xiaohuanxiong/archive/ma

第三方远程桌面客户端和服务器 所有第三方客户端或服务器必须使用最新版本的 CredSSP 协议。 请联系供应商以确定其软件是否与最新的 CredSSP 协议兼容。 https://docs.microsoft.com/en-us/openspecs/windows_protocols/ms-cssp/85f57821-40bb-46aa-bfcb-ba9590b8fc30 可在 Window